HardBit 勒索软件最早可以追溯到 2022 年 10 月,随后不久的 11 月份就发布了 2.0 版本。HardBit 勒索软件会利用“双重勒索”加密受害者的文件来勒索赎金,如果不支付赎金就会威胁发布相关敏感信息与数据。

HardBit 2.0 执行

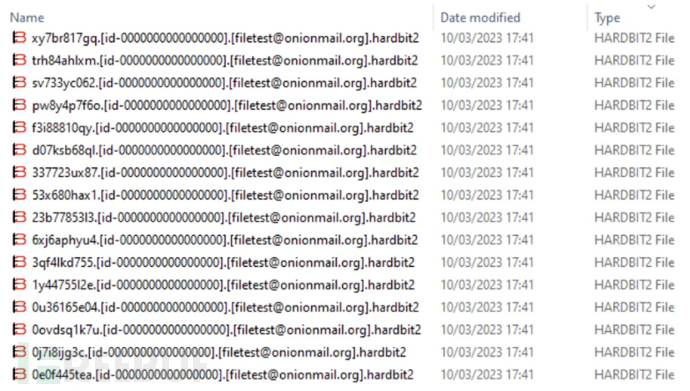

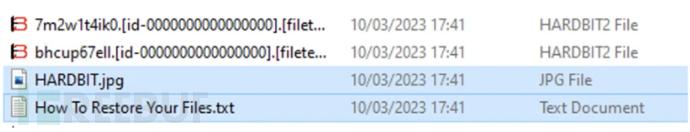

HardBit 2.0 在执行后会终止相关的进程和服务以减缓对加密的潜在影响,将各种文件重命名为随机名称后追加 [id-XXXX].[联系邮箱地址].hardbit2的文件扩展名。

被加密的文件

被加密的文件

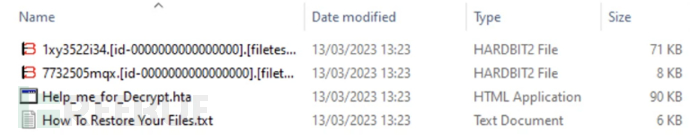

加密后的每个目录中,都会存放一个名为 Help_me_for_Decrypt.hta的 HTA 文件和一个名为 How To Restore Your Files.txt的勒索信息。

加密后的文件夹

加密后的文件夹

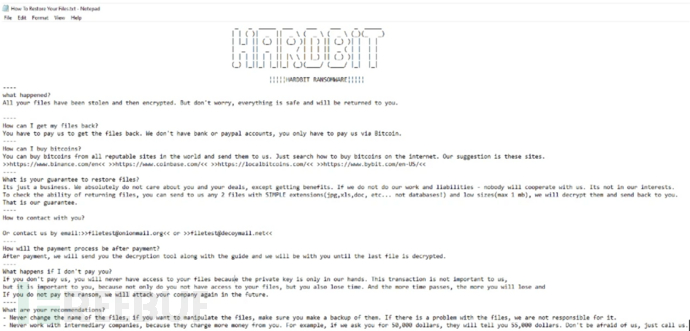

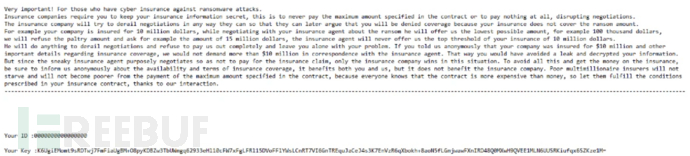

在勒索信息文件中,攻击者对发生的事情进行了解释,并且表示在支付赎金后一定会恢复原状。尽管在勒索信息中提供了联系方式,但其实并没有标明赎金金额,这表明双方必须通过谈判来确定金额。此外,攻击者建议受害者匿名提供网络安全保单相关的信息,以确保勒索的赎金金额不会超过保单的上限。攻击者希望通过这种方式促进受害者付款,受害者可以通过保单获取保险公司理赔而不需自己支付赎金。

勒索信息

勒索信息

关于网络安全保单的描述

关于网络安全保单的描述

一旦 HardBit 完成了加密,就会自动启动 HTA 文件。该脚本提供了一个能够联系攻击者的 Tox ID,攻击者还表示如果在 48 小时之内未建立联系就会将赎金翻倍。

释放的 HTA 文件

释放的 HTA 文件

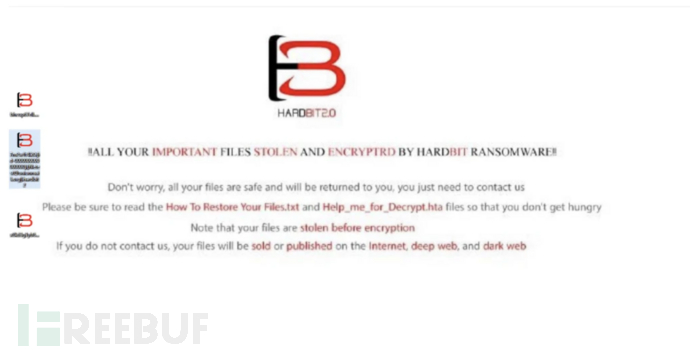

桌面上会释放一个 JPEG 图片文件 HARDBIT.jpg,用作失陷主机的桌面背景。

加密后释放的 JPEG 文件

加密后释放的 JPEG 文件

图片中,攻击者重申受害者应该参考系统中的 Help_me_for_Decrypt.hta 与 How To Restore Your Files.txt 文件尽快付款。否则,内部的数据与文件就会被泄露,攻击者可以将这些文件公开或者出售。

桌面背景

桌面背景

IOC

422e0e4e01c826c8a9f31cb3a3b37ba29fb4b4b8c4841e16194258435056d8a3

a0138b24593483f50ae7656985b6d6cfe77f7676ba374026199ad49ad26f2992

cb239d641cfa610b1eaf0ecd0f48c42dd147f547b888e4505297c4e9521d8afe

fafbe16c5646bf1776dd3ef62ba905b9b2cb0ee51043859a2f3cdda7dfe20d4c