一、漏洞概述

近日,绿盟科技CERT监测到Apache Shiro官方修复了一个身份认证绕过漏洞(CVE-2022-32532),当在Apache Shiro中使用RegexRequestMatcher进行权限配置,且正则表达式中携带”.”时,未经授权的远程攻击者可通过构造恶意数据包绕过身份认证,导致系统配置的权限验证失效。目前漏洞细节与PoC已公开,请相关用户采取措施进行防护。

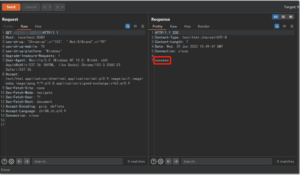

绿盟科技已第一时间复现成功:

参考链接:https://lists.apache.org/thread/y8260dw8vbm99oq7zv6y3mzn5ovk90xh

二、影响范围

受影响版本

- Apache Shiro < 1.9.1

不受影响版本

- Apache Shiro = 1.9.1

三、 漏洞检测

3.1 人工检测

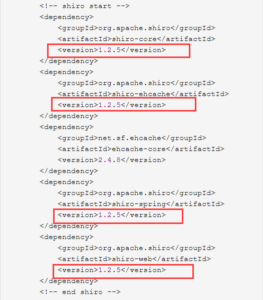

相关用户可通过版本检测的方式判断当前应用是否存在风险。

在config\pom.xml的version标签中查看当前使用的shiro版本号:

若版本在受影响范围内则可能存在安全风险。

四、漏洞防护

4.1 官方升级

目前官方已在最新版本中修复了该漏洞,请受影响的用户尽快升级版本进行防护,官方下载链接: https://shiro.apache.org/download.html

4.2 产品防护

针对上述漏洞,绿盟科技Web应用防护系统(WAF)已发布规则升级包,请相关用户升级规则包至最新版,以形成安全产品防护能力。安全防护产品规则编号如下:

| 安全防护产品 | 升级包版本号 | 升级包下载链接 | 规则编号 |

| WAF | 6.0.7.3.55073 | http://update.nsfocus.com/update/listWafV67Detail/v/rule6070 | 27526215 |

| 6.0.7.0.55073 | http://update.nsfocus.com/update/listWafSpecialDetail/v/all |

产品规则升级的操作步骤详见如下链接:

WAF:https://mp.weixin.qq.com/s/7F8WCzWsuJ5T2E9e01wNog

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。