本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

上一篇《红队视角下的企业安全运营》主要从红队的视角出发,向大家实战化演示了企业在红蓝对抗中所暴露出的一些攻击面,这些攻击面对于企业来说,是致命的,笔者之所以通过红蓝对抗实践来讲企业安全,是因为网络安全的本质就是一场”攻“与”防“的较量,企业必须看到自身存在的不足,才能更好的建设网络安全防护屏障。下面笔者将尝试换一个视角——从蓝队视角出发,和大家聊聊实战化的应急响应及处置溯源案例,以此方式发现企业安全运营过程中的薄弱项,从而提出安全风险规避方法,为企业安全运营者提供更多思路。如有不妥,敬请拨正。

1、蓝队应急响应处置案例

一、发现及研判组

【攻击成功分析及举证】

处置建议:排查可疑进程与TCP连接。

二、应急处置溯源组

【威胁等级】:严重

【事件链说明】:以时间点为出发点简述如下:

处理记录:

1>于2021-06-28 10:51登机排查

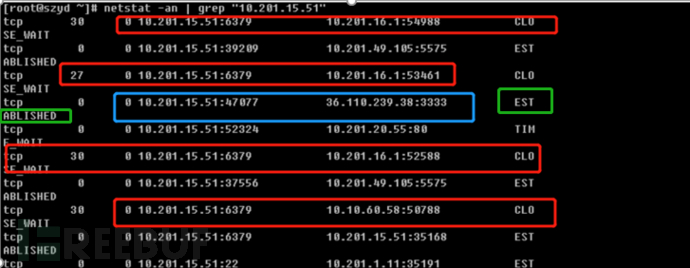

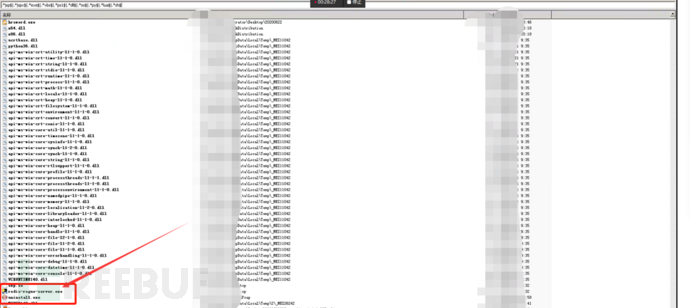

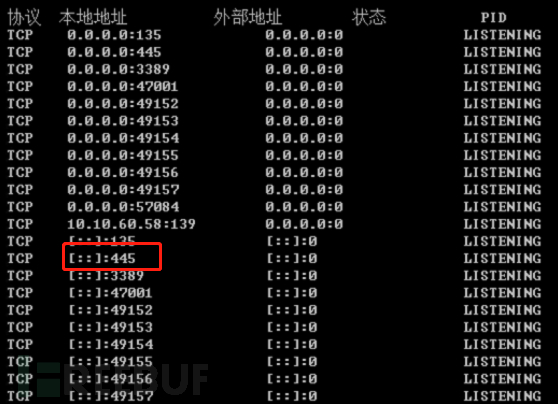

网络连接

2>处置过程:查看对应进程的进程号并kill进程。

溯源过程:

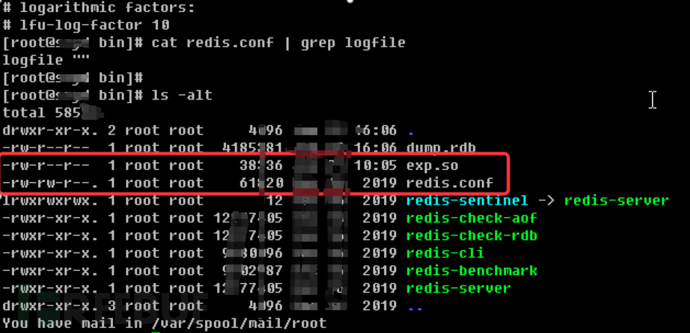

通过搜索指定时间内系统内被修改的文件发现exp.so文件,通过对exp.so文件进行分析认定此文件用于redis主从复制rce漏洞攻击。

全局查找被更改的文件

删除exp.so文件

发现/tmp文件夹下存在软连接,将其删除

根据检测情况可知10.10.60.58为跳板机IP。所以首先需要对10.10.60.58进行溯源追踪

溯源过程如下:

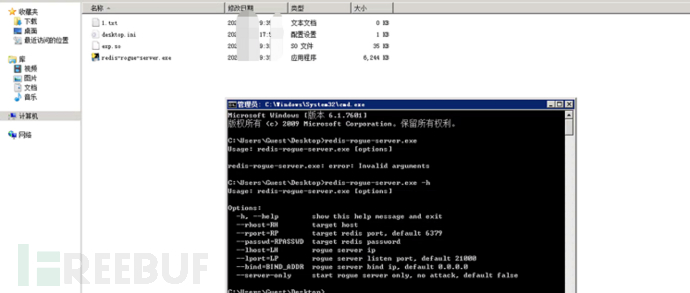

Everything全局搜索发现存在exp.so文件

经查访客桌面上存在利用程序与exp.so库文件

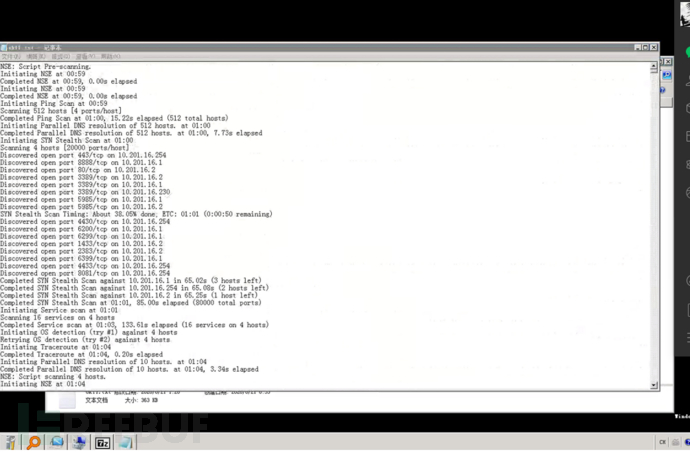

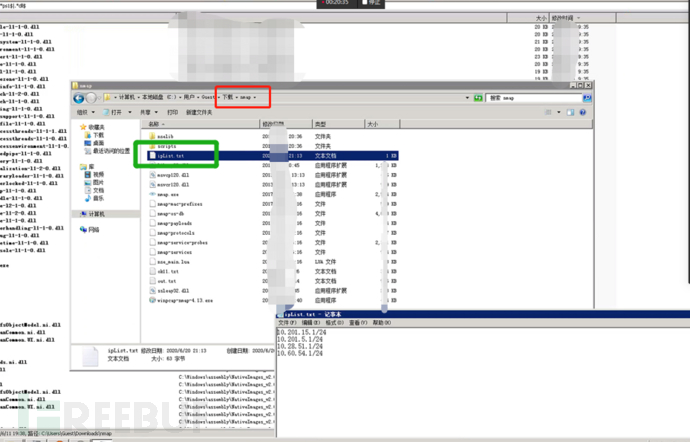

在访客下载文件夹中发现nmap扫描工具

nmap 扫描结果

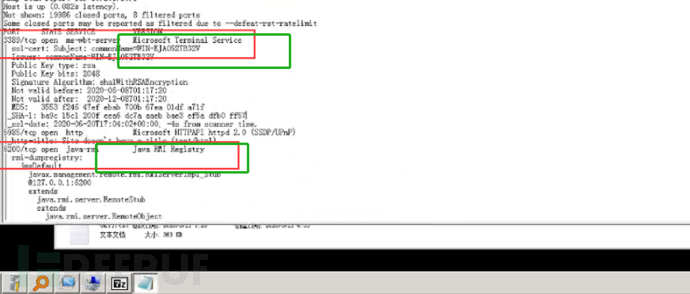

发现存在高危端口(3389、6200-JavaRMI)

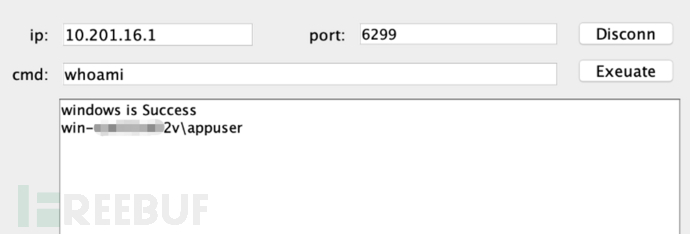

根据nmap扫描结果使用java rmi反序列化测试成功

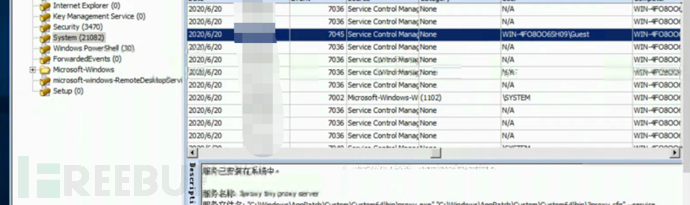

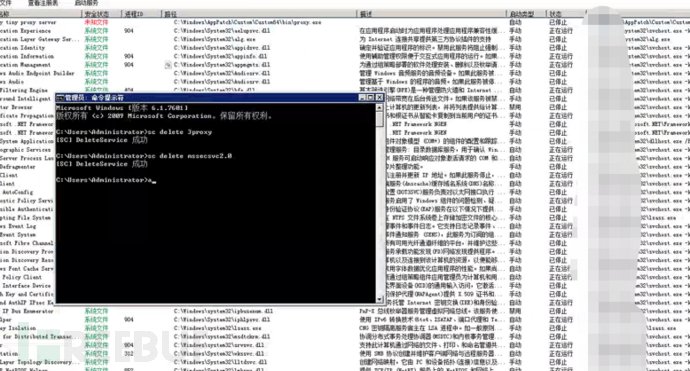

日志记录注册恶意流量代理服务

清理服务

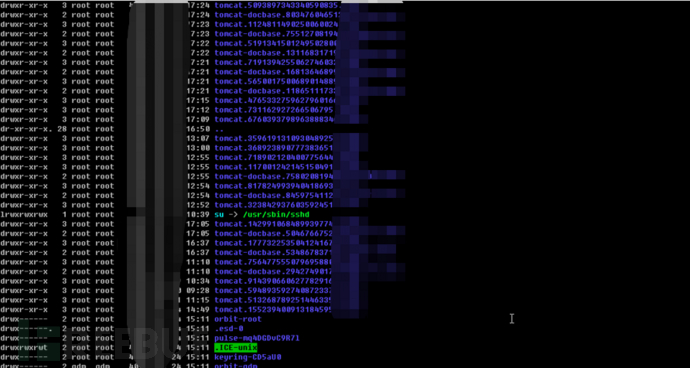

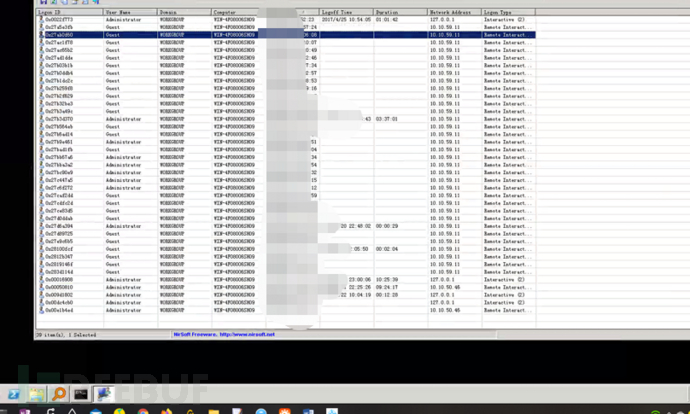

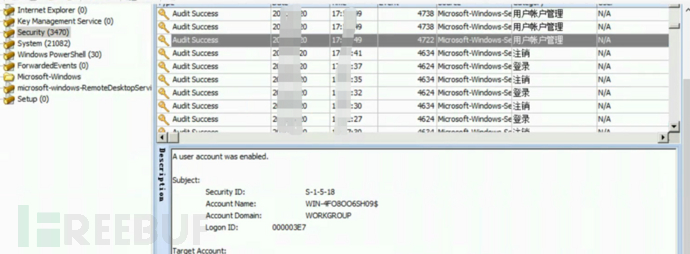

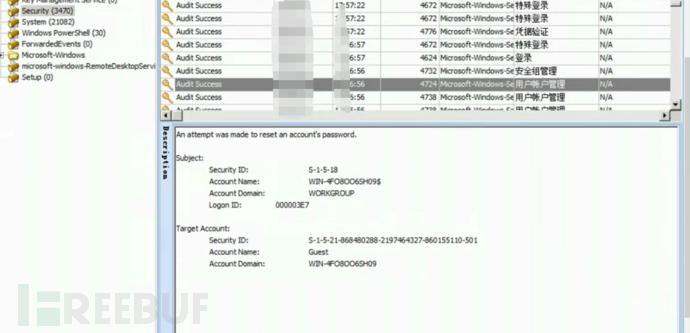

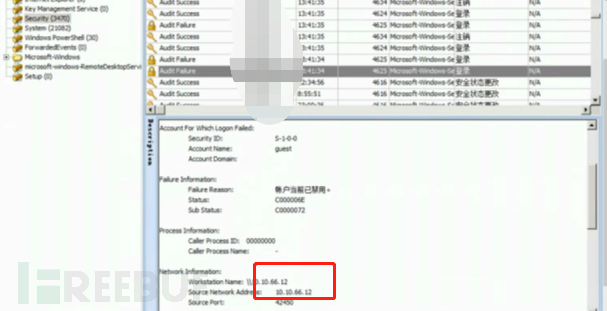

日志记录guest访客被打开并登陆

guest开启时间点

标记guest security ID

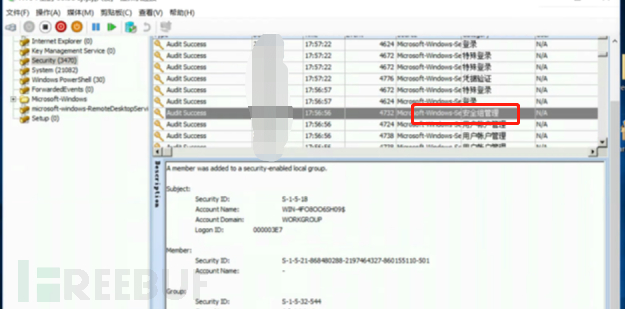

guest被添加至管理员组

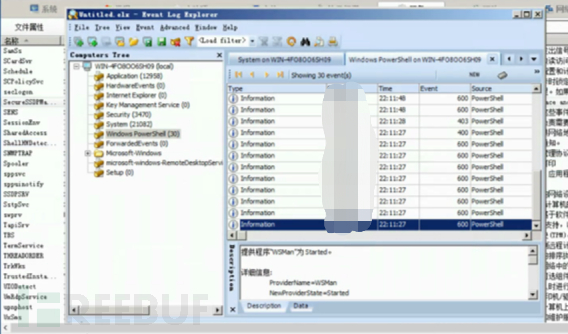

powershell启动时间点

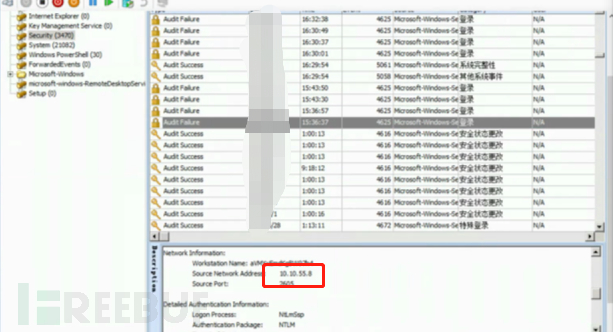

可疑IP(10.10.55.8)

可疑IP 10.10.66.12

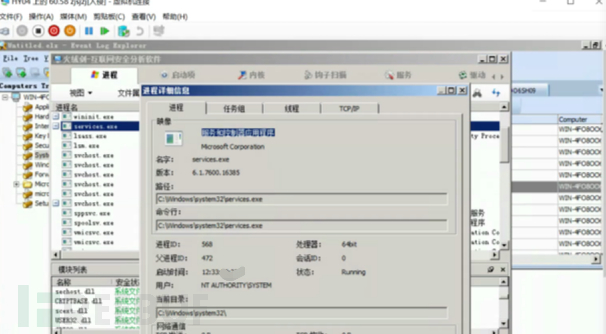

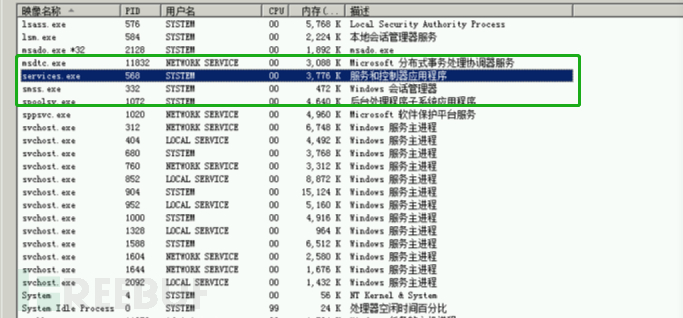

services多个提权

system权限

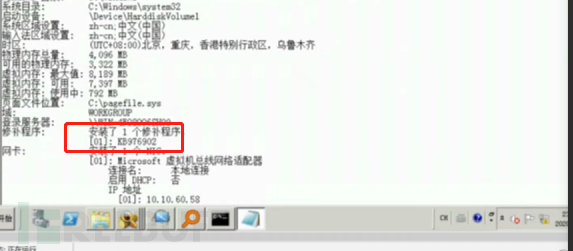

惊讶的是服务器中仅有1个补丁

445端口开放

溯源综述:

经查10.10.59.11存在文件上传漏洞被上传webshell,继而对内网的其他机器进行攻击。通过日志文件记录10.10.59.11曾对10.10.60.58发起RDP爆破,根据日志文件判断其未爆破成功,因服务器存在大量报错日志及未打补丁,疑似通过其他操作系统命令执行漏洞(如MS17-010)对服务器发起攻击,开启guest用户并添加管理员组后,登录服务器使用nmap对10.201.0.0/16网段进行扫描,后作为跳板机通过nmap扫描结果利用端口漏洞进行攻击。

2、蓝队阻击红队的常用手段

蓝队是企业安全的守门员,既守护着企业安全的第一道防线,又保卫着企业安全的最后一道防线,因此,建议蓝队常态化的从攻击者实战视角去加强自身的安全防护能力,俗话说,未知攻焉知防,只有全面了解敌人的路数,熟悉对方的打法,才能从战略上碾压敌人,建立起无坚不摧的护城墙,增强企业安全韧性。

红队的打法一般为:

第一步:搜集情报,寻找突破口、建立突破据点;

第二步:横向移动打内网,尽可能多地控制服 务器或直接打击目标系统;

第三步:删日志、清工具、写后门建立持久控制权限。

蓝队应对红队的常用策略可总结为:防范被踩点 、收敛攻击面 、立体防渗透 、全方位防护核心、全方位监控

防范被踩点:首先要尽量防止本单位敏感信息泄露在公共信息平台,加强人员安全意识,不准将带有敏感信息的文件上传至公共信息平台,对文件进行分机管理,定期对信息部门重要人员进行安全意识培训,并且安全运营部门应常态化在 一些信息披露平台搜索本单位敏感词,查看是否存在 敏感文件泄露情况。

收敛攻击面:要充分了解自己暴露在互联网的系统、 端口、后台管理系统、与外单位互联的网络路径等信息。哪方面考虑不到位、哪方面往往就是被攻陷的点。互联网暴露面越多,越容易被攻击者“声东击西” ,最终导致防守者顾此失彼,眼看着被攻击却无能为力。结合多年的防守经验,可从攻击路径梳理、互联网攻击面收敛、外部接入网络梳理、隐蔽入口梳理收敛互联网暴露面。

立体防渗透:互联网端防护、访问控制措施、主机防护、集权系统、无线网络、外部接入网络

全方位防护核心:集中火力(团队、技术、资源)对核心系统进行防护。

全方位监控:全流量网络监控、主机监控(轻Agent模式)、日志监控、情报监控。

最终达到:认证机制逐步向零信任架构演进 、建立面向实战的纵深防御体系 、强化行之有效的威胁监测手段、、建立闭环的安全运营模式。